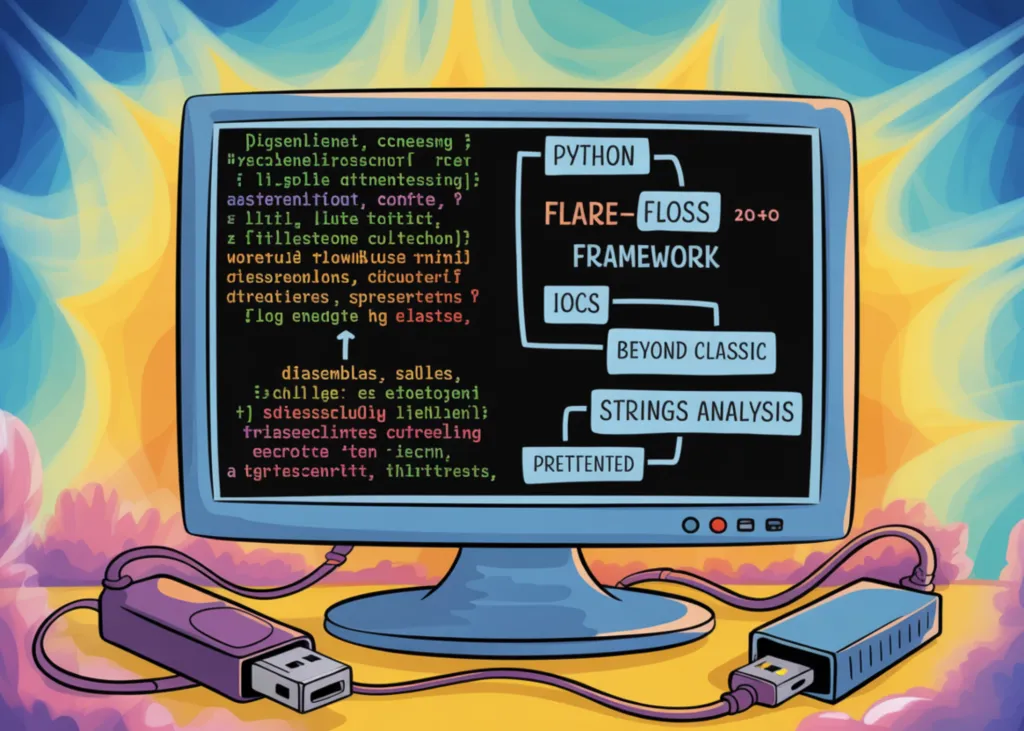

Ce este FLARE-FLOSS?

FLARE-FLOSS (FireEye Labs Obfuscated String Solver) este un instrument care decodifică șirurile de caractere ofuscate din binare malware. Spre deosebire de comanda `strings` din Linux, care extrage doar șiruri clare, FLARE-FLOSS aplică tehnici de inginerie inversă pentru a identifica și decoda șiruri construite dinamic, stivuite sau XOR-ate. Acesta suportă mai multe arhitecturi (x86, x64, .NET) și poate fi integrat în pipeline-uri de analiză automată.

De ce este nevoie de o implementare personalizată?

Deși FLARE-FLOSS este puternic, utilizarea sa directă poate genera un volum mare de date. Pentru a eficientiza analiza, putem scrie un script care să automatizeze extragerea, filtrarea și corelarea IOC-urilor. De exemplu, putem extrage adrese IP, domenii, hash-uri de fișiere, chei de registry sau comenzi C2. O implementare în Python poate apela FLARE-FLOSS, procesa ieșirea și genera rapoarte structurate.

Implementarea pas cu pas

Vom crea un script Python care:

1. Primește un fișier malware (exe, dll, script).

2. Rulează FLARE-FLOSS cu parametri optimizați.

3. Parsează rezultatul JSON (FLARE-FLOSS suportă ieșire JSON).

4. Filtrează șirurile care corespund unor pattern-uri de IOC (regex pentru IP-uri, domenii, URL-uri, hash-uri).

5. Salvează rezultatele într-un fișier CSV sau le trimite către un SIEM.

Codul de bază

```python

import subprocess

import json

import re

import sys

def run_floss(file_path):

cmd = ['floss', '--json', file_path]

result = subprocess.run(cmd, capture_output=True, text=True)

if result.returncode != 0:

print(f"Eroare la rularea FLOSS: {result.stderr}")

return None

return json.loads(result.stdout)

def extract_iocs(floss_output):

iocs = []

# Pattern-uri comune

ip_pattern = re.compile(r'\b(?:[0-9]{1,3}\.){3}[0-9]{1,3}\b')

domain_pattern = re.compile(r'\b(?:[a-zA-Z0-9-]+\.)+[a-zA-Z]{2,}\b')

url_pattern = re.compile(r'https?://[^\s"]+')

hash_pattern = re.compile(r'\b[a-fA-F0-9]{32,64}\b')

for string_entry in floss_output.get('strings', []):

string_value = string_entry.get('string', '')

if ip_pattern.search(string_value):

iocs.append(('IP', string_value))

elif domain_pattern.search(string_value):

iocs.append(('Domain', string_value))

elif url_pattern.search(string_value):

iocs.append(('URL', string_value))

elif hash_pattern.search(string_value):

iocs.append(('Hash', string_value))

return iocs

def main():

if len(sys.argv) != 2:

print("Utilizare: python extract_iocs.py

sys.exit(1)

file_path = sys.argv[1]

print(f"Analizăm {file_path}...")

floss_data = run_floss(file_path)

if not floss_data:

return

iocs = extract_iocs(floss_data)

print(f"S-au găsit {len(iocs)} IOC-uri:")

for ioc_type, ioc_value in iocs:

print(f" {ioc_type}: {ioc_value}")

# Salvare în CSV

with open('iocs_extrase.csv', 'w') as f:

f.write('Tip,IOC\n')

for ioc_type, ioc_value in iocs:

f.write(f'{ioc_type},{ioc_value}\n')

print("IOC-urile au fost salvate în iocs_extrase.csv")

if name == 'main':

main()

```

Acest script este un punct de plecare. În practică, putem adăuga suport pentru decodarea base64, identificarea cheilor de registry sau a numelor de pipe-uri. De asemenea, putem integra surse de threat intelligence pentru a verifica dacă IOC-urile sunt cunoscute.

Avantajele față de analiza clasică

Analiza clasică cu `strings` ratează șirurile ofuscate. De exemplu, un malware poate stoca o adresă C2 codată în XOR cu o cheie. FLARE-FLOSS detectează astfel de construcții și le decodifică. În plus, implementarea noastră filtrează automat doar IOC-urile relevante, economisind timp prețios.

Cazuri de utilizare

Limitări și considerații

FLARE-FLOSS nu este infailibil. Unele tehnici avansate (de exemplu, decodare pe mai multe straturi sau utilizarea de algoritmi criptografici complecși) pot necesita instrumente suplimentare. De asemenea, scriptul nostru poate genera falsuri pozitive – de aceea este recomandată validarea manuală sau corelarea cu alte surse.

Concluzie

FLARE-FLOSS este un instrument esențial în trusa oricărui analist de malware. Prin implementarea unui script personalizat, putem automatiza extragerea IOC-urilor ascunse și putem accelera răspunsul la incidente. Într-o eră în care atacatorii devin tot mai sofisticați, instrumente precum FLARE-FLOSS și integrarea lor în fluxuri de lucru automate fac diferența dintre o analiză superficială și una aprofundată.

De ce este important:

În contextul amenințărilor cibernetice actuale, capacitatea de a extrage rapid indicatori de compromitere din fișiere malware ofuscate poate face diferența între o breșă controlată și un dezastru. FLARE-FLOSS, combinat cu o implementare inteligentă, oferă analiștilor un avantaj semnificativ: reduce timpul de analiză de la ore la minute, crește acuratețea detectării și permite identificarea de noi tactici ale atacatorilor. Fără astfel de instrumente, multe IOC-uri rămân ascunse, iar organizațiile rămân vulnerabile.